iBoot і прив'язаний джейлбрейк

У новіших моделях iPhone 3GS і iPod Touch 2G / 3G в Apple вирішили доповнити захист і ввели ще одну перевірку, тепер завантажувач перевіряє цифровий підпис самого ядра, і якщо воно виявляється модифікованим, апарат просто не завантажується. Більш того, ускладнилася система перевірки підписів коду, тепер Apple сама може контролювати цей процес, тому що перевірка підпису здійснюється сервером компанії через інтернет. Таким чином Apple може легко контролювати і не допускати установку старої або модифікованої прошивки, що власне і робить.

На прошивках 3.0 та 3.1 ця проблема була успішно вирішена, так як сама прошивка містить підписаний модуль iBoot з уразливістю, яка і дозволяє в DFU режимі виконати хакерський код по модифікації ядра. Також була знайдена ще одна уразливість в самому засобі завантаження ROM, яка дозволяла завантажити вже модифіковане ядро. Таким чином, навіть випустивши наступну версію прошивки, де неодмінно буде закрита уразливість модуля iBoot, ми зможемо запускати телефон завдяки закеширувалася відповідним кодам перевірки підпису, зроблених раніше на прошивках 3.0 та 3.1. Саме завдяки цим підписам ми можемо зламати систему, а завдяки уразливості в ROM успішно завантажувати її яка б нова прошивка не вийшла.

Природно з завантажувачем, на вже випущених пристроях, Apple нічого вже зробити не зможе, вони завжди будуть запускатися. Однак цим все не закінчилося, починаючи з 43 тижня 2009 року, вони оновили версію завантажувача ROM до версії 359.3.2, тим самим закривши всі раніше знайдені дірки.

Проблема вирішена, тепер повноцінний джейлбрейк можна зробити за допомогою [ утиліти iSpirit! ]

Тепер про те як дізнатися який у вас iBoot. Є кілька способів:

- Найпростіший спосіб, це дізнатися за серійним номером - 4-я і 5-я цифри і є номер тижня його виробництва. Наприклад, якщо серійний номер починається на 879 31, це говорить про те, що він був зроблений на 31 тижні 2009 року (3-тя цифра). Значить на ньому можна зробити повноцінний Джейли, а якщо у вас там 43 чи вище, то на жаль, поки тільки прив'язаний.

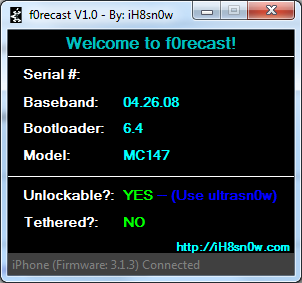

- За допомогою утиліти f0recast . Просто підключіть пристрій запустіть утиліту:

Вам буде доступна наступна інформація:- Serial #: Серійний номер пристрою

- Baseband: Версія прошивки модему

- Bootloader: Версія бутлодера

- Model: Модель пристрою

- Unlockable ?: залочений чи ні (Якщо Yes, то буде підказано чим разлочить)

- Tethered ?: Прив'язаний Джейли чи ні (Це те, що нам треба)

Коментарі

Коментуючи, пам'ятайте про те, що зміст і тон Вашого повідомлення можуть зачіпати почуття реальних людей, проявляйте повагу та толерантність до своїх співрозмовників навіть у тому випадку, якщо Ви не поділяєте їхню думку, Ваша поведінка за умов свободи висловлювань та анонімності, наданих інтернетом, змінює не тільки віртуальний, але й реальний світ. Всі коменти приховані з індексу, спам контролюється.