Вірус Відправити SMS для активації Вконтакте або Windows - Як вилікувати?

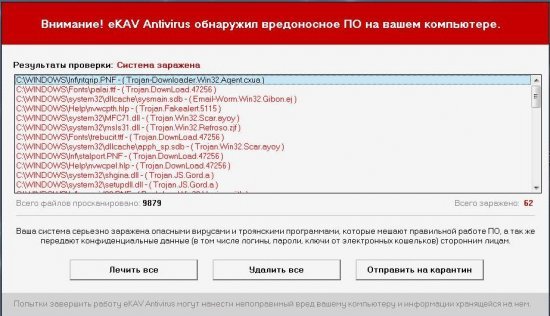

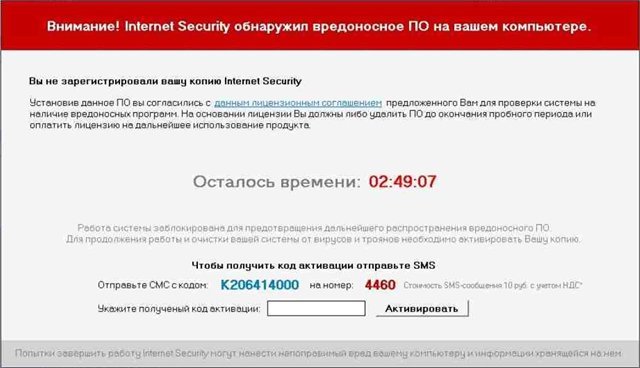

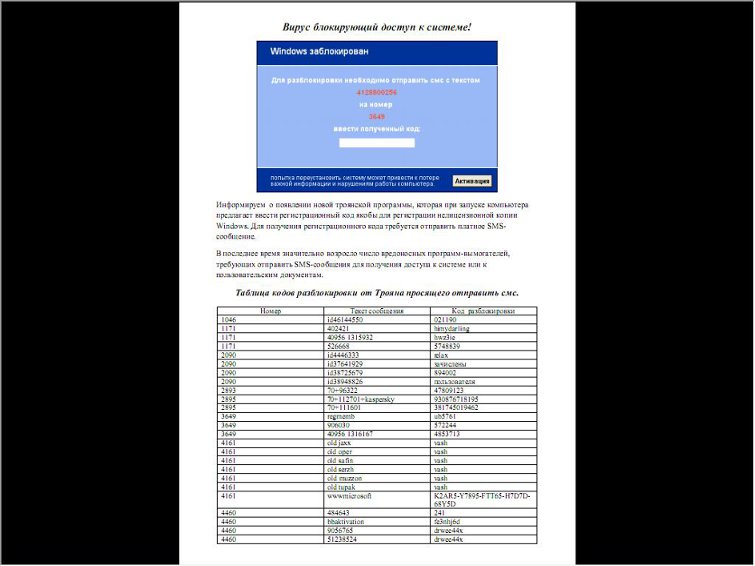

Зовнішній вигляд вірусу:

(* Текст і вигляд можуть бути іншими. Нижче один з прикладів)

симптоми:

- Вірус, активується або при спробі користувача запустити програму (будь .exe файл), або відразу після завантаження Windows.

- Вхід користувача в систему може супроводжуватися помилками типу:

- [ "Userinit.exe (rundll32.exe) - Помилка додатка ... Пам'ять не може бути written"]

- Вірус демонструє банер довільного (різного) змісту, який займає 70-80% Робочого столу Windows.

- Банер неможливо згорнути \ закрити, він розміщується над усіма вікнами ОС.

- Для "розблокування" нормальної роботи системи і припинення показу банера, пропонується ввести код розблокування, за який вірус вимагає гроші, шляхом надсилання SMS з кодом на короткий номер.

Методика лікування:

Для технічно непідготовленого користувача ПК, який при слові "реєстр" здригається найпростішим варіантом повернути контроль над системою є аж ні як не послання SMS! Найпростішим виходом із ситуації є використання генераторів кодів-розблокуванння.

Сервіс деактивації здирників-блокерів (с) Лабораторії Касперського

http://support.kaspersky.ru/viruses/deblocker

«Доктор Веб» допомагає позбутися троянця, що блокує доступ до системи

http://news.drweb.com/show/?i=304&c=9&p=0

Розблокування Windows (с) ESET

http://esetnod32.ru/support/winlock.php

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

УВАГА!

Якщо банер зник, це зовсім не означає що вірус повністю забрався з вашої системи !!! Після успішного розблокування рекомендую негайно провести перевірку системи. Як? Читайте відповідну інструкцію

Якщо ж код не підійшов, або його не знайшлося

Нам потрібно виправити нсколько параметрів в реєстрі інфікованої операційної системи.

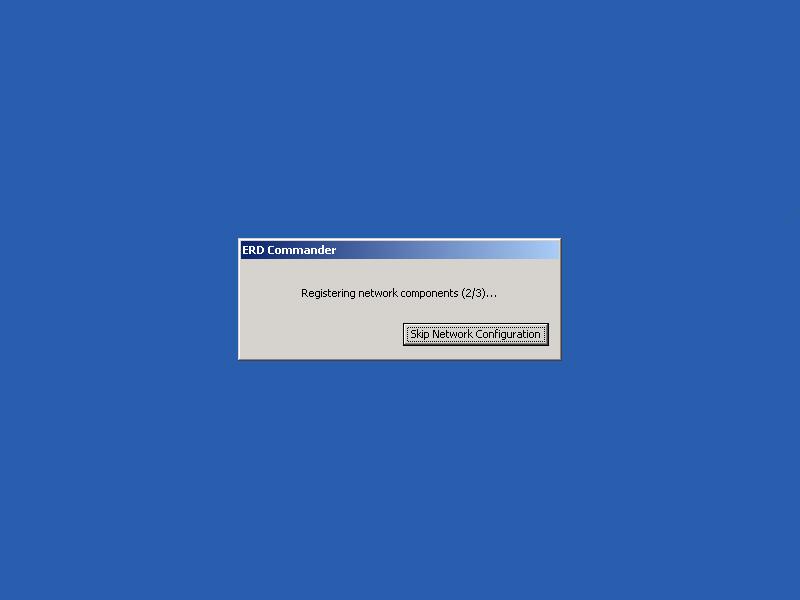

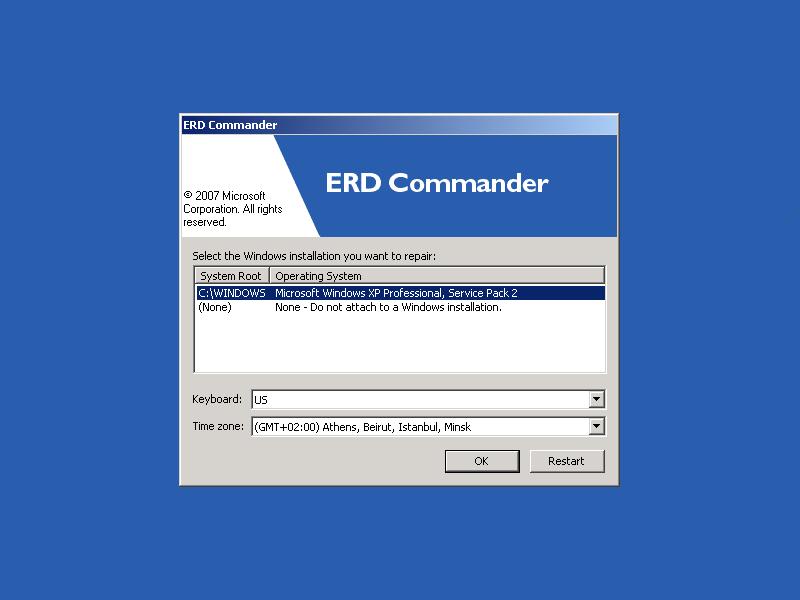

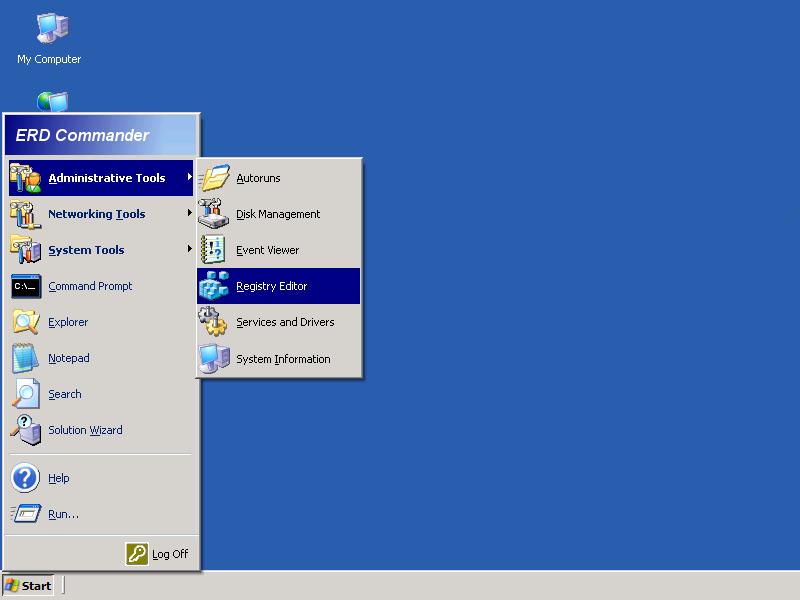

Щоб отримати доступ до реєстру знадобиться windows-based Live CD:

- ERD Commander відповідної версії (5.0 - для хр, 6.0 - для vista, 6.5 - для 7)

- Alkidlivecd (включає у себе Erdcommander) - BARTPE або аналогічна WINPE mini з редактором реєстру

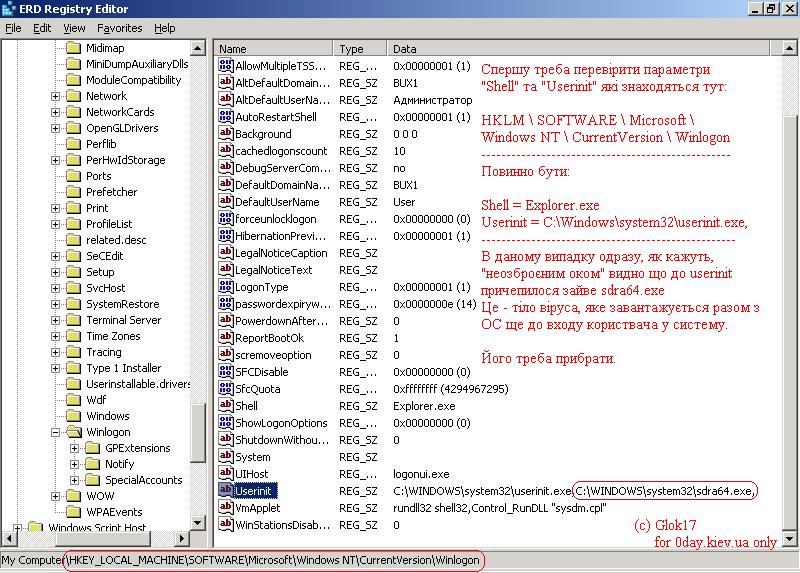

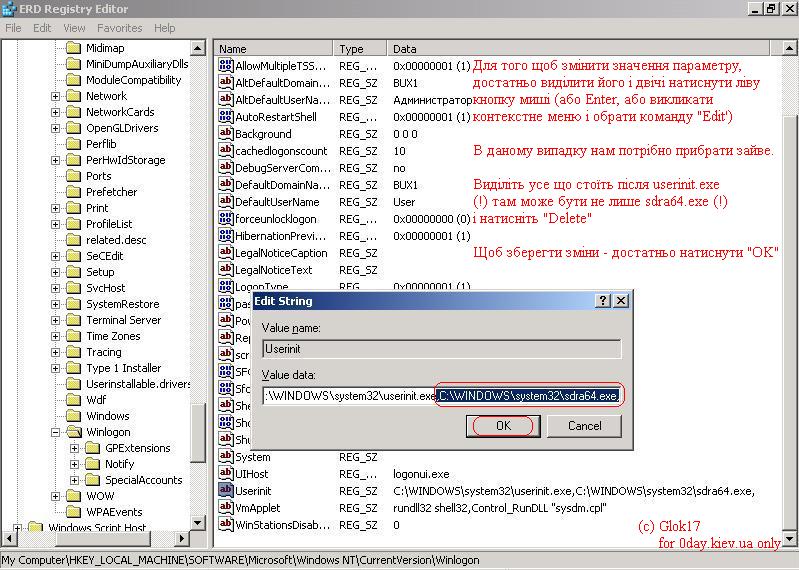

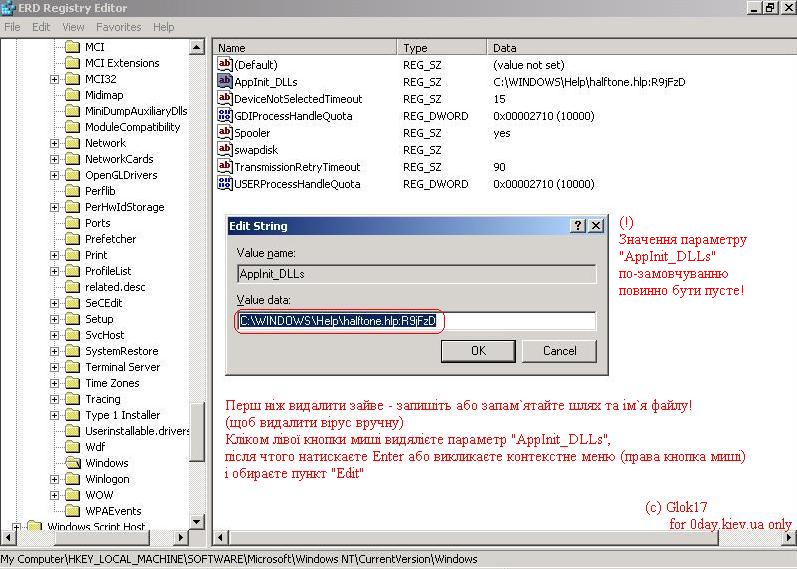

Методика усунення банерів-блокіратор за допомогою редагування реєстру Windows

Потрібно перевірити кілька розділів реєстру і привести параметри толком

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

Shell

Userinit

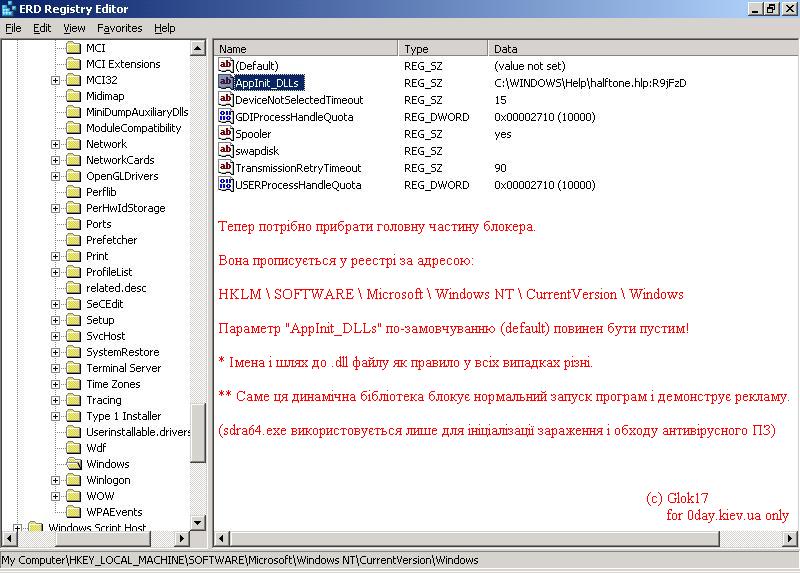

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Windows

AppInit_DLLs

. . . (В работе)

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Після редагування реєстру рекомендую відразу з-під livecd

Прибити (повністю видалити) на вісех розділах hdd

RECYCLER

System Volume Information

Видалити з каталогів

C: \ WINDOWS \ Temp

C: \ WINDOWS \ system32 \ config \ systemprofile \ LocalSettings \ Temp & Temporary Internet Files

C: \ Documents adns Settings \% name% \ LocalSettings \ Temp & Temporary Internet Files

Перевірити корінь каталогу на підозрілі файли

C: \ Documents adns Settings \% name% \ ApplicationData

C: \ WINDOWS \ system32 \ config \ systemprofile \ LocalSettings \ Temp & Temporary Internet Files

C: \ Documents adns Settings \% name% \ ApplicationData \ StartMenu \ Programs \ Startup

або

C: \ Documents adns Settings \% name% \ ApplicationData \ Головне меню \ Програми \ Автозавантаження

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Усунення наслідків перебування вірусу в системі:

1. Якщо Ви встановили TCP / IP встановлені вручну - зберігаємо їх в окремий текстовий файл

Пуск -> Виконати -> cmd / k ipconfig / all> C: \ net_settings.txt

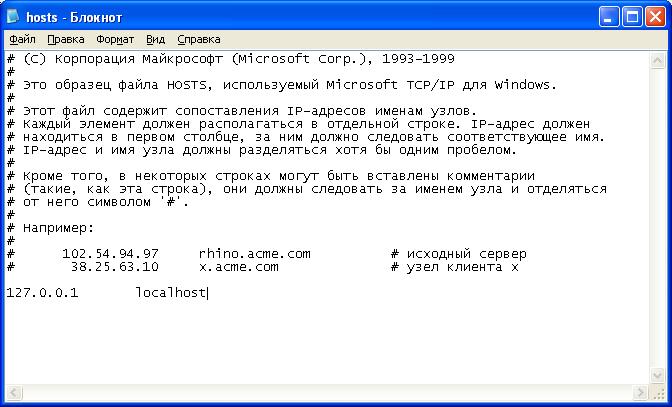

2. перевіряємо файл C: \ WINDOWS \ system32 \ drivers \ etc \ hosts на наличае лівих записів

Пуск -> * правильний файл hosts

3. робимо Winsock (команди потрібно вводити в відкритому вікні cmd)

netsh winsock reset netsh winsock reset catalog netsh int ip reset resetlog.txt netsh interface reset all * http://support.microsoft.com/kb/299357

4. Перевантажуємо ОС

якщо нічого не допомогло, видаляємо мережеву плату з "диспечер Пристроїв"

Пуск -> Виконати -> devmgmt.msc -> Мережеві плати -> Адаптер -> пункт контекстного меню "Видалити"

5. Перевантажуємо ОС і чекаємо поки винда знайде існуючу плату і ініціалізує її

5.1. Якщо нічого не допомогло - запускаємо утиліту AVZ http://www.z-oleg.com/secur/avz/download.php

Файл -> Відновлення системи -> 14. Автоматичне виправлення налаштувань SPl / LSP

5.2. Перевантажуємо ОС, якщо проблеми присутні

Файл -> Відновлення системи -> 15. Скидання налаштувань SPI / LSP і TCP / IP (XP +)

5.3. Перевантажуємо ОС, якщо проблеми присутні

Файл -> Відновлення системи -> 18. Повний пересозданіе налаштувань SPI

6. Якщо після вищезгаданого мережа все одно нормально не працює - запускаємо перевірку цілісності системних файлів Windows

(!) Знадоби CD з дистрибутивом Windows тієї ж редакции (Home / Pro) та Service Pack (2/3) яка встановлен.

Пуск -> Виконати -> sfc / scannow

або

expand X: \ I386 \ tcpip.sy_ C: \ WINDOWS \ system32 \ tcpip.sys

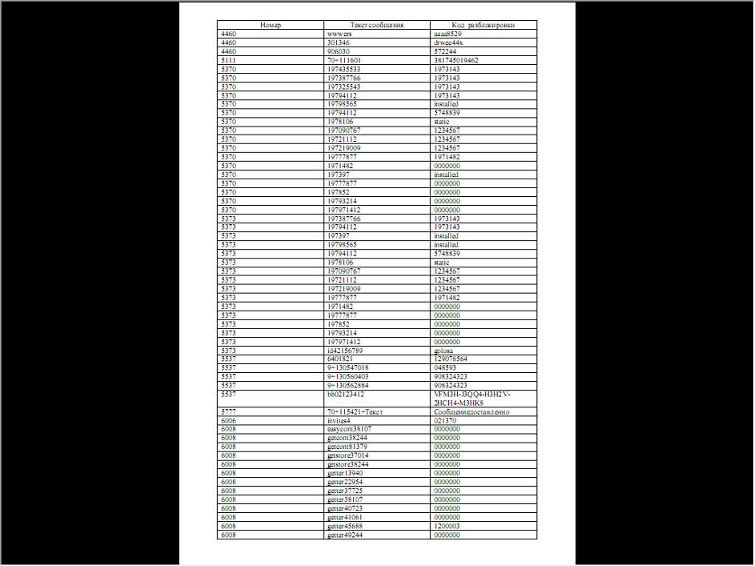

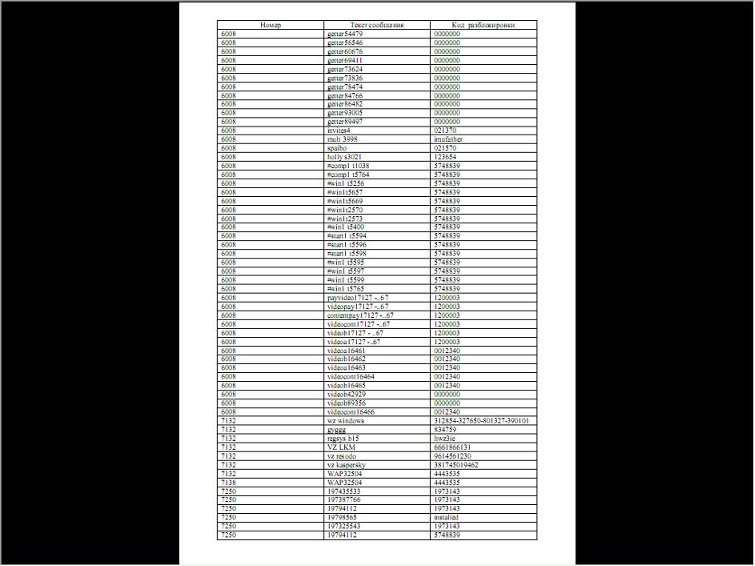

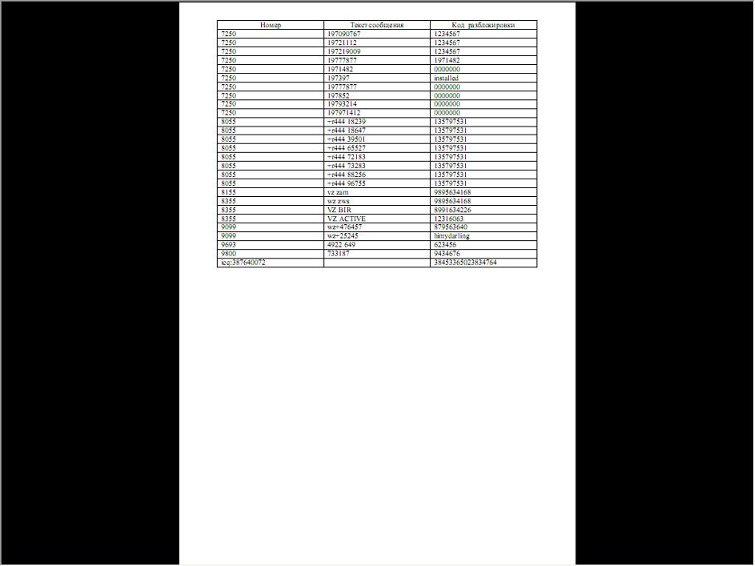

коди розблокування

Коментарі

Коментуючи, пам'ятайте про те, що зміст і тон Вашого повідомлення можуть зачіпати почуття реальних людей, проявляйте повагу та толерантність до своїх співрозмовників навіть у тому випадку, якщо Ви не поділяєте їхню думку, Ваша поведінка за умов свободи висловлювань та анонімності, наданих інтернетом, змінює не тільки віртуальний, але й реальний світ. Всі коменти приховані з індексу, спам контролюється.